- (06-03)·基于Windows平台的反Rootkit原理与实现 PDF

- (11-26)·FAT文件系统原理PDF

| 授权形式: | DLL |  |

|---|---|---|

| 更新时间: | 2016-06-03 17:35:36 | |

| 软件语言: | 简体中文 | |

| 软件平台: | WinXP,Win7,Win8,Win10 | |

| 软件类别: | 电子书 | |

| 文件大小: | 1.8M | |

| 评论等级: | ★★★★☆ | |

| 浏览次数: | (今日:,本周:,本月:) | |

软件简介

基于Windows平台的反Rootkit原理与实现 PDF

目 录

第一章 引言 ................................ ................................ ................................ .................... 1

1.1 相关概念 ................................ ................................ ................................ ............ 1

1.2 研究背景及意义 ................................ ................................ ................................ 1

1.3 主要工作 ................................ ................................ ................................ ............ 2

第二章 WindowsWindows 应用层开发 应用层开发 ................................ ................................ ........................ 3

2.1 PE 2.1 PE格式及加载重定向 ................................ ................................ ....................... 3

2.2 原生 API API的使用 ................................ ................................ ................................ 5

2.3 本软件开发基础 ................................ ................................ ................................ 6

2.4 程序界面拟合 ................................ ................................ ................................ .... 9

2.5 本章小 结 ................................ ................................ ................................ ............ 9

第三章 WindowsWindows 驱动开发 驱动开发 ................................ ................................ .......................... 10

3.1 Windows 3.1 Windows3.1 Windows 驱动模型 ................................ ................................ ........................... 10

3.2 开发准备 ................................ ................................ ................................ ........... 11

3.3 调试设置 ................................ ................................ ................................ .......... 12

3.4 本章小结 ................................ ................................ ................................ .......... 12

第四章 进程管理 ................................ ................................ ................................ .......... 14

4.1 进程 与线................................ ................................ ................................ ...... 14

4.2 进程隐藏技术 ................................ ................................ ................................ .. 16

4.3 进程保护技术 ................................ ................................ ................................ .. 18

4.4 用户态枚举隐藏进程 ................................ ................................ ...................... 20

4.5 内核态枚举隐藏进程 ................................ ................................ ...................... 22

4.6 强制终止进程 ................................ ................................ ................................ .. 25

4. 7 模块枚举及卸载 ................................ ................................ .............................. 26

4.8 本章小结 ................................ ................................ ................................ .......... 29

第五章 内核钩子及回调函数 ................................ ................................ ...................... 30

5.1 内核钩子分类 ................................ ................................ ................................ .. 30

5.2 SSDT/ShadowSSDT 5.2 SSDT/ShadowSSDT5.2 SSDT/ShadowSSDT 5.2 SSDT/ShadowSSDT 5.2 SSDT/ShadowSSDT 5.2 SSDT/ShadowSSDT 钩子枚举及卸载 ................................ ............................. 30

5.3 内核普通函数钩子检测及恢复 ................................ ................................ ...... 32

5.4 中断钩子检测及恢复 ................................ ................................ ...................... 33

目 录

IV

5.5 FastCallEntry 5.5 FastCallEntry5.5 FastCallEntry 5.5 FastCallEntry5.5 FastCallEntry 5.5 FastCallEntry 5.5 FastCallEntry钩子检测及恢复 钩子检测及恢复 ................................ ................................ ........ 36

5.6 Object 5.6 Object5.6 Object钩子检测及恢复 钩子检测及恢复 ................................ ................................ ................... 37

5.7 其它几个重要函数钩子检测及恢复 ................................ .............................. 39

5.8 通知回调检测及卸载 ................................ ................................ ...................... 39

5.9 注册表回调检测及卸载 ................................ ................................ .................. 41

5.10 本章小结 ................................ ................................ ................................ ........ 42

第六章 文件管理 ................................ ................................ ................................ .......... 43

6.1 文件隐藏及检测 ................................ ................................ .............................. 43

6.2 FSD 6.2 FSD6.2 FSD钩子检测及恢复 钩子检测及恢复 ................................ ................................ ....................... 43

6.3 过滤驱动检测及摘除 ................................ ................................ ...................... 44

6.4 文件解锁及强制访问 ................................ ................................ ...................... 45

6.5 磁盘级文件解析 ................................ ................................ .............................. 47

6.6 本章小结 ................................ ................................ ................................ .......... 55

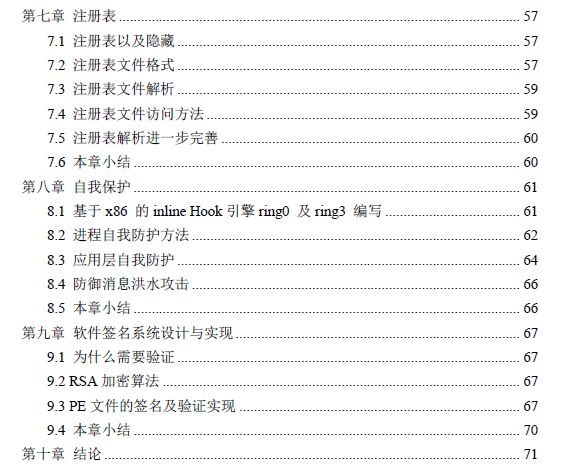

第七章 注册表 ................................ ................................ ................................ .............. 57

7.1 注册表以及隐藏 ................................ ................................ .............................. 57

7.2 注册表文件格式 ................................ ................................ .............................. 57

7.3 注册表文件解析 ................................ ................................ .............................. 59

7.4 注册表文件访问方法 ................................ ................................ ...................... 59

7.5 注册表解析进一步完善 ................................ ................................ .................. 60

7.6 本章小结 ................................ ................................ ................................ .......... 60

第八章 自我保护 ................................ ................................ ................................ .......... 61

8.1 基于 x86 x86 的 inline Hook inline Hook inline Hook 引擎 ring0 ring0 及 ring3 编写 ................................ ..... 61

8.2 进程自我防护方法 ................................ ................................ .......................... 62

8.3 应用层自我防护 ................................ ................................ .............................. 64

8.4 防御消息洪水攻击 ................................ ................................ .......................... 66

8.5 本章小结 ................................ ................................ ................................ .......... 66

第九章 软件签名系统设计与实现 ................................ ................................ .............. 67

9.1 为什么需要验证 ................................ ................................ .............................. 67

9.2 RSA 9.2 RSA9.2 RSA加密算法 ................................ ................................ ................................ .. 67

9.3 PE 9.3 PE文件的签名及验证实现 ................................ ................................ ............. 67

9.4 本章小结 ................................ ................................ ................................ .......... 70

第十章 结论 ................................ ................................ ................................ .................. 71

目 录

V

10.1 软件调试 测................................ ................................ ................................ 71

10.2 全文总结 ................................ ................................ ................................ ........ 74

10.3 展望 ................................ ................................ ................................ ................ 74

参考文献 ................................ ................................ ................................ ........................ 75

致谢 ................................ ................................ ................................ ................................ 77

外文 资料原................................ ................................ ................................ ................ 78

外文 资料译................................ ................................ ................................ ................ 92

...1.2 研究背景及意义

Windows 操作系统是目前主流的操作系统,基于这个平台的各种软件层出不穷,同时也出现了各种类型的计算机病毒和木马程序。而且更为严重的是Rootkits 的诞生,给系统安全带来了极大的破坏性。计算机病毒的产生是计算机技术和以计算机为核心的社会信息化进程发展到一定阶段的必然产物,是高技术犯罪,具有瞬时性、动态性和随机性。不易取证,风险小破坏大,从而刺激了犯罪意识和犯罪活动,是某些人恶作剧和报复心态在计算机应用领域的表现。最初,某些程序员为了展示自己强大精湛的电脑技术,制作了恶作剧程序。这些程序不符合正常软件的常规逻辑,具有病毒木马的雏形。而后,在巨大经济利益的驱使下,逐渐演变成现今破坏重要数据,劫持网络通讯,盗取用户网络银行、游戏账号密码,窥探用户隐私攫取暴利的恶意工具。而且为了提高生存能力,企图在受害者电脑内获得一席之地,霸占电脑主权,更进一步的扩展恶意行为,这些恶意程序更是采用底层的Windows内核技术,来对抗当今主流的杀毒软件。比如隐藏自己的进程、文件、注册表信息,让用户很难发现它们的存在。而它们依然在后台静悄悄的窥探着用户的一切操作,盗取用户的个人重要信息。这是十分可怕的,也给用户带来了不可估量的损失。研发探究这些病毒木马的原理及其行为,制作出相应的安全工具来对抗它们,显得十分的必要。不像Unix 等开源系统,Windows 操作系统是不开源的,这对研究其内部的原理增加了一定的难度,制作相应的Anti-Rootkits工具也并非易事。但正是由于这些原因,使得对抗当前流行的病毒木马变得更加具有价值和挑战性。

有C++难题,加我!

有C++难题,加我!